Sistema de gestión de eventos e información de seguridad

| ||||||

SIEM (Security Information and Event Management) es un sistema de información y gestión de eventos de seguridad. Su función inicial es recoger y almacenar toda la información y los eventos que se producen dentro de un sistema:

- Servidores

- Estaciones de trabajo

- Móviles

- Dispositivos IoT.

Sumario

SIEM: recolección de trazas

- Recepción de una cadena de datos en formato syslog proveniente de la fuente de datos.

- Aplicaciones agentes instaladas directamente en los dispositivos a monitorear.

- Invocación de la interfaz de línea de comandos de los sistemas monitoreados.

- Interfaces de programación de aplicaciones (API) provistas por los desarrolladores de los sistemas monitoreados.

- Conexión a la base de datos de la aplicación que origina las trazas.

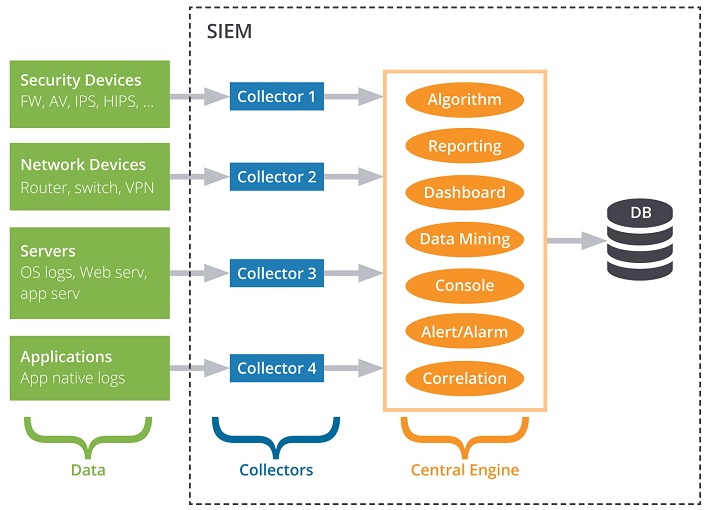

Arquitectura de un sistema SIEM

SIEM: tipos de correlación

- Correlación lógica

- Tiene en cuenta la ocurrencia de eventos del mismo tipo en diferentes instantes de tiempo para identificar con mayor fiabilidad los ataques

- Correlación cruzada

- Correlación de activos

- Implica el análisis de eventos de seguridad en el contexto de la organización, donde se tiene en cuenta la importancia de los activos informáticos a la hora de emitir alertas sobre los ataques detectados

Potencial de los sistemas SIEM

- Gestión centralizada de información de seguridad.

- Correlación automatizada de eventos.

- Integración de diferentes sistemas de SI.

- Espectro de controles de SI incluidos:

- Inventario de activos.

- Gestión de trazas.

- Monitoreo de usuarios.

- Monitoreo de eventos.

- Chequeo del cumplimiento de regulaciones.

- Gestión de incidentes.

- Generación automática de reportes.

Efectividad de los SIEM

Para que este tipo de sistema sea efectivo es necesario realizar un proceso profundo de ajuste y personalización donde se defina de forma adecuada el contexto de la organización. Esto se logra mediante la utilización de reglas de correlación, la valoración correcta de los activos de la organización y un adecuado filtraje de eventos de seguridad.

Fuente

- Curso Fundamentos de la Ciberseguridad . Autores. M.Sc. Henry Raúl González Brito - Dr.C. Walter Baluja García - Dr. C. Raydel Montesino Perurena