NoScript

| ||||||

NoScript. en un complemento de Mozilla particularmente útil que permite ayudar a proteger la computadora de sitios web maliciosos en la Internet. Este opera a través de la implementación de una 'lista blanca' de sitios que se han determinado que son aceptables, seguros o confiables (tales como un sitio de transacciones bancarias o una revista científica en línea). Todos los otros sitios se consideran potencialmente dañinos y su funcionamiento esta rentringido, hasta que se determine que el contenido de un sitio en particular no es perjudicial; en este punto, se puede añadirl a la lista blanca.

Utilización

Antes de empezar a utilizar NoScript asegúrese que haya sido exitosamente instalado seleccionando Herramientas > Complementos para activar la pantalla de Complementos y confirmar que ha sido instalado. Consejo: Aunque NoScript puede parecer un poco frustrante al inicio, (pues los sitios web que siempre has visitado pueden no mostrarse adecuadamente), se beneficiará inmediatamente por la característica de bloqueo de objeto automatizado. Ello restringirá anuncios publicitarios molestos, mensajes emergentes y códigos maliciosos incluidos (o accedido ilegalmente) en páginas web. NoScript se ejcutará silenciosamente en segundo plano hasta que detecte la presencia de JavaScript, Adobe Flash u otro contenido similar al de un conjunto de instrucciones (script). En este punto NoScript bloqueará este contenido y una barra de estado aparecerá en la parte inferior de la ventana de Firefox.

La barra de estado de NoScript muestra información acerca de que objetos (por ejemplo, anuncios publicitarios y mensajes emergentes) y scripts (conjunto de instrucciones) están siendo actualmente impedidos de ejecutarse en el sistema. Las siguientes dos figuras son ejemplos destacados del funcionamiento de NoScript:

En la siguiente Figura, NoScript ha bloqueado con éxito un anuncio publicitario creado con Adobe Flash Player en un sitio web comercial.

En la siguiente Figura, el sitio web de Twitter notifica que se debe necesariamente permitir JavaScript (al menos temporalmente) para ver este sitio web.

Dado que NoScript no difrencia entre código malicioso y verdadero, algunas características y funciones importantes (por ejemplo, una barra de herramientas) puede perderse. Algunas páginas web presentan contenido, entre ellos contenido semejante a un conjunto de instrucciones (script), para más de un sitio web. Por ejemplo, un sitio web como www.youtube.com tiene tres fuentes de scripts (conjuntos de instrucciones):

Ejemplo del menú de Opciones de una barra de estado NoScript.

Para desbloquear scripts (conjuntos de instrucciones) es estas situaciones, empieza seleccionando la opción de Permitir Temporalmente [nombre del sitio web] (en este caso, sería Permitir Temporalmente youtube.com). Sin embargo, si esto no permite ver esta página, se puede determinar, a través de un proceso de ensayo error, un número mínimo de sitios web que se necesitan permitir con el fin de ver le contenido de la elección. Para YouTube, sólo se necesita seleccionar las opciones de Permitir Temporalmente youtube.com y Permitir Temporalmente ytimg.com, con el fin de que YouTube funcione.

¡Advertencia!: bajo ninguna circunstancia se debe seleccionar la siguiente opción: Permitir Scripts Globalmente (peligroso). En la medida de lo posible, evita seleccionar la opción Permitir todo para esta página. De vez en cuando, se pueden permitir todos los scripts (conjuntos de instrucciones); en esta situación, asegurarse que sólo se haga para sitios en los cuales se confía de verdad y sólo temporalmente - es decir, hasta el final de la sesión en línea.

Acerca de Clickjacking y de Ataques Cross-Site Scripting (XXS)

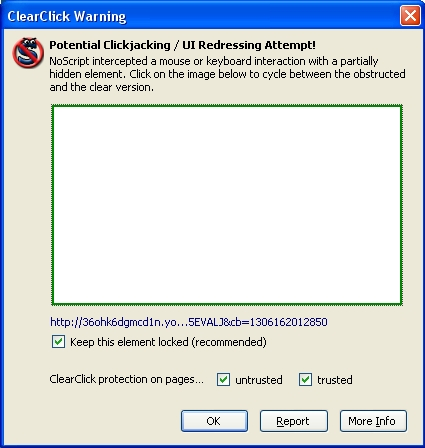

NoScript puede ser configurado para defender el sistema de ataques de Cross-site scripting (ataque basado en la explotación de vulnerabilidad del sistema de validadción de HTML incrustado) y de clickjacking (técnica maliciosa de engaño de los usuarios de la Web para que revelen información confidencial o la toma de control de su computadora al pulsar sobre aparentemente inocuas páginas web). Un cross-site script es una vulnerabilidad informática que permite a los piratas informáticos y otros intrusos 'inocular' código dañino en una página web existente. Un clickjacking ocurre por ejemplo, cuando se pulsa un botón que aparentemente realiza una tarea, y entonces se ejecuta cierta clase de código incrustado o script (conjunto de instrucciones). Ambos ataques pueden ocurrir sin su conocimiento a menos que utilice NoScript. Cada ves que un ataque de clickjacking se lanza o está en ejecución, aparecerá una ventana parecida a la siguiente:

Pantalla de ejemplo de un Potencial Ataque de Clickjacking / Ataque de Reparación de Interfaz de Usuario (UI Redressing Attempt) Siga las instrucciones mostradas en la ventana para neutralizar el ataque de clickjacking, y luego pulse OK

Fuentes

- Security in a box. Disponible en "securityinabox.org". Consultado el 6 de octubre de 2013.

- AddonsMozilla. Disponible en "addons.mozilla.org". Consultado el 6 de octubre de 2013.